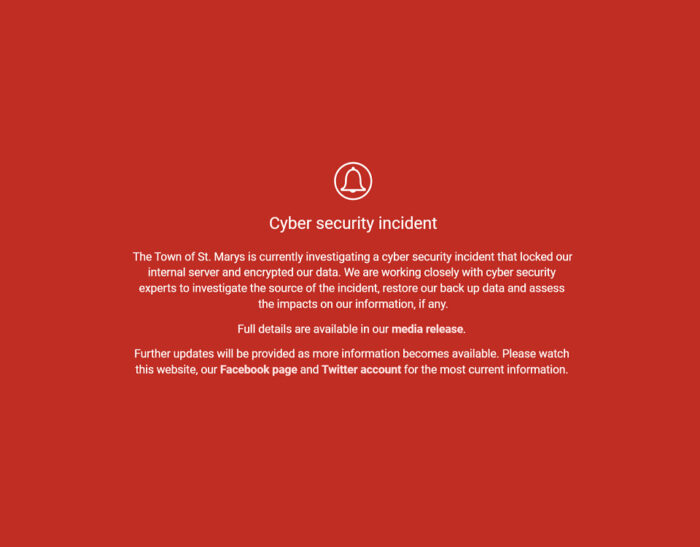

Libertà digitali e strumenti di sorveglianza: il nuovo rapporto ONU sulla privacy online

Per quanto Internet nasca come spazio di libertà, negli ultimi decenni lo sviluppo della tecnologia ha sdoganato anche inedite e preoccupanti modalità di profilazione degli utenti, nonché di controllo e repressione del dissenso. A confermarlo è un report recentemente pubblicato dal Consiglio per i diritti umani dell’Assemblea Generale delle Nazioni Unite, in cui si evidenzia…