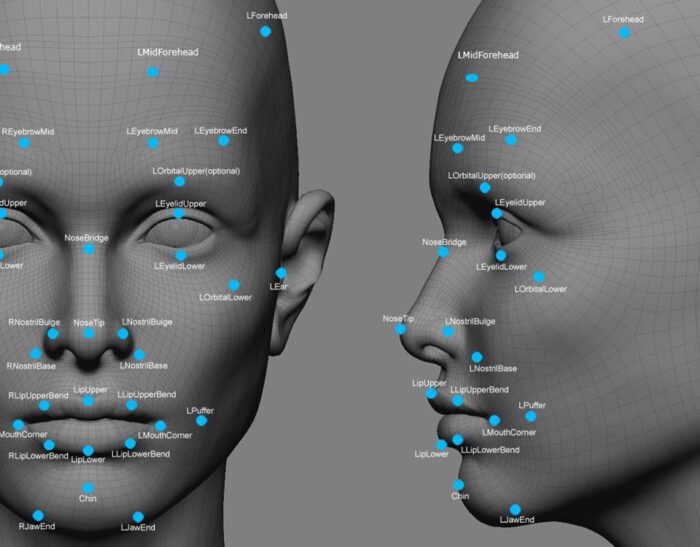

La Perizia Antropometrica, aspetti scientifici e utilizzi tipici

L’antropologia è la scienza che più di tutte contiene le potenzialità per svolgere accertamenti tecnici specifici capaci di immettere nel processo dati e ricostruzioni idonei all’identificazione. Questa operazione deve essere predisposta seguendo e confrontando diversi metodi, al fine di avere un grado di attendibilità più elevato possibile: L’antropometria gioca un ruolo fondamentale in quanto offre…