Web Application Security: il caso #Hack5Stelle

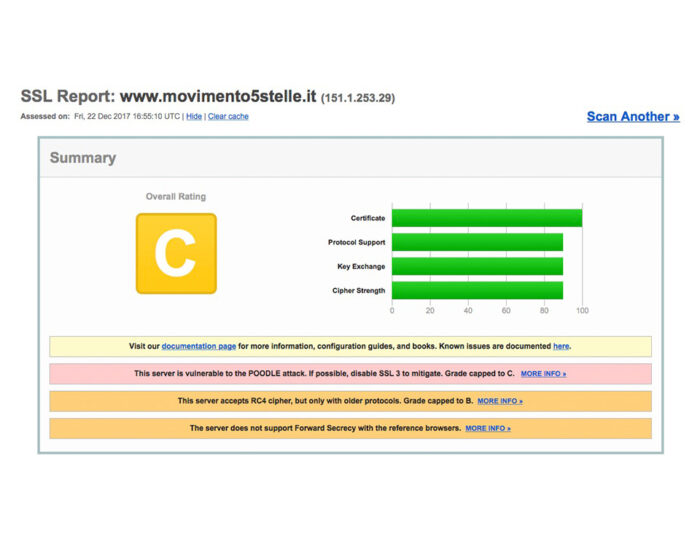

La sicurezza delle applicazioni web è spesso sottovalutata in Italia, esponendo siti e dati a vulnerabilità come Cross-site scripting (XSS), SQL Injection e attacchi Man In The Middle. L’evoluzione del web 2.0 ha aumentato la condivisione dei dati, rendendo indispensabile un approccio ingegneristico per la protezione dei sistemi. L’analisi del caso #Hack5Stelle evidenzia la necessità…