Perché le aziende dovrebbero prepararsi agli attacchi informatici durante le festività

Gli attacchi informatici non si fermano mai, colpendo con precisione chirurgica nei momenti di maggiore vulnerabilità, come festività, fine settimana ed eventi aziendali cruciali. Il Ransomware Holiday Risk Report di Semperis rivela come i cybercriminali approfittino di queste finestre di distrazione, sfruttando la riduzione del personale nei SOC e falle nei sistemi di sicurezza tradizionali.

In questi contesti, l’adozione di soluzioni automatizzate e strategie proattive diventa essenziale per mitigare i rischi e garantire la resilienza operativa. Solo una sicurezza progettata per funzionare 24/7, anche durante i periodi più critici, può fronteggiare la sofisticazione crescente delle minacce.

I criminali informatici affinano continuamente le loro tattiche per sfruttare le vulnerabilità delle difese aziendali. Dall’impersonare utenti legittimi al bypassare i sistemi di rilevamento con tecniche avanzate, i loro metodi stanno diventando sempre più sofisticati.

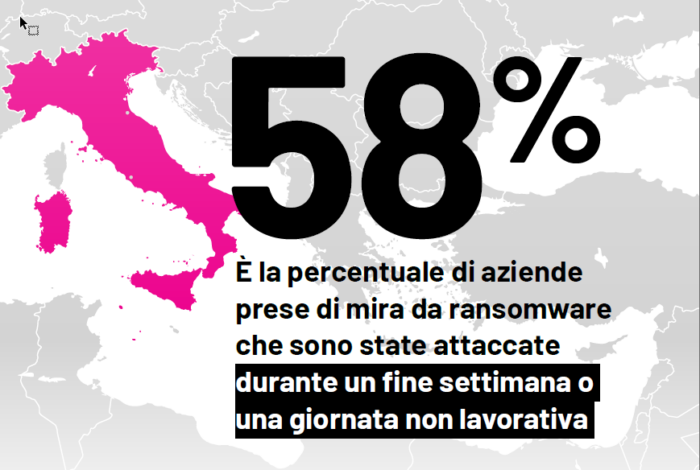

Secondo il nuovo Report di Semperis, il tempismo è un fattore chiave in molti attacchi. Basandosi su un sondaggio condotto su 100 professionisti della sicurezza informatica in Italia, il report ha rilevato che il 58% degli intervistati ha subito attacchi durante le festività o nei fine settimana. Allo stesso modo, il 38% delle aziende è stato preso di mira dopo importanti eventi aziendali, come fusioni, acquisizioni o IPO.

Questi risultati evidenziano un problema critico: i gruppi ransomware colpiscono spesso al di fuori degli orari lavorativi, nei momenti in cui le difese sono più deboli. Sebbene il 94% delle organizzazioni intervistate abbia dichiarato di gestire un Centro Operativo di Sicurezza (SOC) attivo 24/7/365, l’82% ha ammesso di ridurre il personale del SOC anche del 50% durante le giornate non lavorative e i fine settimana.

Il 59% è la percentuale di aziende che hanno ridotto il personale del SOC durante i fine settimana e le giornate non lavorative per proteggere l’equilibrio lavoro/vita privata.

Attacchi informatici: la pazienza ripaga gli attori delle minacce

Festività e fine settimana rappresentano una sfida per le aziende, con operazioni di sicurezza sotto-organizzate che creano opportunità per i cybercriminali di lanciare attacchi con successo. A peggiorare il rischio, gli attaccanti spesso si nascondono per diverse settimane una volta penetrati nella rete di un’organizzazione, lavorando per rafforzare la loro presenza, scalare i privilegi e individuare dati sensibili o applicazioni che possono criptare come parte di uno schema di estorsione.

Il personale SOC attivo 24 ore su 24 fa aumentare i costi per i dipendenti pagati a ore e/o richiede alle aziende di assumere ulteriore personale. Per risparmiare, molte organizzazioni riducono la copertura durante le ore non lavorative, credendo che le minacce siano meno probabili. Ma stanno realmente risparmiando a lungo termine, considerando che i costi di rimedio e recupero post violazione possono superare centinaia di migliaia di euro per ogni incidente?

Prioritizzare la sicurezza delle identità

Le organizzazioni dovrebbero adottare una mentalità di “violazione presunta”, poiché gli attori delle minacce prima o poi violeranno ogni organizzazione. È essenziale identificare i point of failure unici e i servizi più critici. Tra questi vi è sicuramente il sistema di gestione delle identità, spesso rappresentato da Microsoft Windows Active Directory (AD), che risulta compromesso nel 90% degli attacchi ransomware. Considerando quanto sia comune la compromissione del sistema di identità, si può affermare che questo sistema rappresenta il nuovo perimetro della sicurezza.

AD è una tecnologia che ha 25 anni e, per mantenere la resilienza operativa, le aziende devono limitare configurazioni obsolete, privilegi utente eccessivi e un monitoraggio insufficiente. Questi problemi rendono particolarmente difficile rilevare attività malevole. Accedere ad AD è l’obiettivo della maggior parte degli attori delle minacce durante un attacco, poiché consente loro di ottenere le “chiavi del regno”, aprendo l’accesso ai sistemi critici e ai dati sensibili della vittima.

Nonostante questo rischio, molte aziende sottovalutano l’importanza della sicurezza delle identità. Sebbene l’89% degli intervistati affermi di possedere un budget per la difesa di sistemi di gestione delle identità essenziali come Active Directory, molte organizzazioni affermano di non avere un piano adeguato di ripristino delle identità e le percentuali variano molto in base ai differenti mercati verticali analizzati: istruzione e trasporto (50%), produzione (71%), IT e telecomunicazioni (89%), attività finanziarie (92%), assistenza sanitaria (100%).

Costruire difese resilienti

Per aumentare la resilienza operativa, le organizzazioni devono dare priorità alla sicurezza come componente essenziale della loro resilienza aziendale. I passaggi efficaci includono:

- Stabilire piani completi: prepararsi proattivamente a potenziali incidenti e testare regolarmente i protocolli di risposta.

- Ottimizzare le risorse: allocare efficacemente gli strumenti e il personale esistenti, concentrandosi sulle aree più vulnerabili.

- Implementare soluzioni ITDR: gli strumenti di rilevamento e risposta alle minacce di identità (Identity Threat Detection and Response, ITDR) possono automatizzare attività chiave come auditing, segnalazione, rilevamento di schemi di attacco e mitigazione di modifiche sospette in AD.

- Sfruttare l’automazione: liberare il personale qualificato della sicurezza da attività di routine, consentendo loro di concentrarsi su responsabilità di maggior valore.

Adottando queste azioni, le imprese possono affrontare efficacemente i rischi, migliorare la sicurezza delle identità e colmare le lacune di personale. Con difese ottimizzate e una mentalità di “violazione presunta”, saranno in ultima analisi meglio preparate a rispondere a tutti gli attacchi, inclusi quelli che avvengono durante festività e fine settimana.

Scopri QUI tutti i risultati dell’Holiday Ransomware Risk Report di Semperis.

A cura di Bruno Filippelli, Sales Director Italia di Semperis

Sales Director Italia di Semperis