Sicurezza dei Big Data e Fast Data: Evoluzione e Sfide nell’Open Source Intelligence (OSINT)

La gestione della sicurezza dei Big Data e dei Fast Data nell’ambito dell’OSINT rappresenta una delle sfide più significative dell’era digitale. Questo articolo esplora le strategie, le tecnologie e le best practice per proteggere e gestire efficacemente i dati nell’intelligence open source.

Questo è il 12° articolo estratto dal white paper “Big e Fast Data: tra sfida per la sicurezza e privacy”, un’analisi approfondita delle sfide contemporanee nella gestione dei dati su larga scala.

Sfide e Opportunità nella Sicurezza dei Big Data

Nell’era digitale, la gestione della sicurezza dei Big Data e dei Fast Data nel contesto dell’OSINT (Open Source Intelligence) riveste un ruolo cruciale. Con la massiccia crescita del volume di dati generati, le organizzazioni devono affrontare sfide significative per garantire la sicurezza e la privacy delle informazioni. La gestione dei Big Data richiede un approccio completo, che consideri non solo gli aspetti tecnologici, ma anche quelli organizzativi e culturali. In Italia, ad esempio, la trasformazione digitale ha portato alla consapevolezza che i dati sono strategici solo quando sono facilmente accessibili alle persone che ne hanno bisogno.

Tuttavia, la sicurezza dei dati non è l’unico aspetto da considerare; la privacy, l’etica e la responsabilità nell’utilizzo dei Big Data e dell’intelligenza artificiale sono altrettanto cruciali. Le organizzazioni devono implementare misure per garantire la trasparenza nei processi basati su queste tecnologie, valutando anche il potenziale discriminante derivante dal loro utilizzo.

In particolare, l’analisi OSINT si occupa di raccogliere e analizzare informazioni aziendali provenienti da fonti disponibili su Internet, le quali, se cadute nelle mani di cyber criminali, potrebbero rappresentare un grave rischio per le aziende. Inoltre, la convergenza tra Big Data e IoT può essere sfruttata per migliorare la sicurezza sul luogo di lavoro, monitorando parametri come temperatura, umidità e qualità dell’aria. Questa evoluzione richiede competenze interdisciplinari e un approccio etico e responsabile per guidare i fenomeni tecnologici attraverso una rigorosa cornice etica e di responsabilità generale[1].

Le sfide nella gestione della sicurezza dei Big Data: Strategie di Protezione e Integrità

Le sfide principali nella gestione della sicurezza dei Big Data includono la protezione contro l’accesso non autorizzato, il mantenimento dell’integrità dei dati e la salvaguardia della privacy. Con l’aumento sia del volume sia della diversità dei dati, diventa sempre più complicato implementare efficacemente misure di sicurezza che possano prevenire violazioni e abusi.

La crittografia dei dati svolge un ruolo cruciale, tuttavia, è importante bilanciarla con l’accessibilità e l’analisi dei dati. Inoltre, la gestione dei permessi di accesso richiede un’attenzione particolare per evitare l’esposizione o la manipolazione di informazioni sensibili. Un’altra sfida significativa è rispettare le normative sulla privacy, che impongono una gestione attenta e responsabile dei dati personali. Infine, la crescente complessità degli attacchi informatici richiede un costante aggiornamento delle strategie di sicurezza per proteggere i Big Data da minacce sempre più sofisticate e avanzate.

Tecnologie e Soluzioni per la Sicurezza dei Big Data

Per garantire l’integrità dei dati nei Big Data, è fondamentale adottare un approccio completo che comprenda sia soluzioni tecnologiche che strategie organizzative. Dal punto di vista tecnologico, è cruciale implementare sistemi di crittografia robusti per proteggere i dati durante la trasmissione e l’archiviazione, prevenendo così accessi non autorizzati o manipolazioni. Inoltre, l’uso di controlli di accesso è essenziale per limitare l’accesso ai dati solo al personale autorizzato, garantendo che solo coloro che ne hanno il permesso possano visualizzare o modificare le informazioni. La convalida dei dati rappresenta un altro elemento critico, poiché assicura l’accuratezza e la coerenza dei dati raccolti o integrati nel sistema.

Dal punto di vista organizzativo, è essenziale creare politiche chiare di data governance e fornire formazione al personale sulle migliori pratiche di sicurezza dei dati. Inoltre, è importante stabilire procedure standard e regolari di convalida per monitorare e controllare errori procedimentali e operativi. Infine, mantenere backup regolari dei dati e utilizzare log per tracciare le attività sui dati sono pratiche fondamentali per garantire che l’integrità dei dati sia mantenuta nel tempo. Queste misure, insieme a un impegno costante per l’aggiornamento e l’adattamento alle nuove minacce alla sicurezza, costituiscono la base per una gestione efficace dell’integrità dei dati nei Big Data.

La sicurezza dei Big Data e dei Fast Data nell’ambito dell’OSINT è una sfida di grande rilevanza nell’era digitale, considerando l’espansione vertiginosa del volume, della velocità e della varietà dei dati generati. In questo contesto, le organizzazioni devono sviluppare strategie di sicurezza robuste per proteggere le informazioni sensibili e prevenire eventuali violazioni. L’OSINT, che coinvolge la raccolta e l’analisi di dati da fonti pubbliche, può essere un’utile risorsa per identificare minacce e opportunità, ma può anche rappresentare un rischio per la sicurezza se non gestito correttamente.

Le tecniche di analisi dei Big Data possono fornire insight preziosi per il processo decisionale, ma richiedono una particolare attenzione alla protezione dei dati e alla privacy. Le aziende devono quindi adottare misure come il controllo dell’accesso, la crittografia, l’anonimizzazione dei dati e la sorveglianza continua per mitigare i rischi associati alla gestione dei Big Data. È altresì fondamentale che le soluzioni di Big Data adottate siano conformi a standard di sicurezza riconosciuti, come l’ISO 27001, che fornisce un quadro per stabilire, implementare, mantenere e migliorare un sistema di gestione della sicurezza delle informazioni.

L’analisi OSINT dovrebbe essere condotta utilizzando strumenti specializzati che garantiscono la legalità, l’etica nella raccolta dei dati e la sicurezza durante l’elaborazione e l’archiviazione. Questo approccio difensivo consente alle organizzazioni di anticipare le mosse degli attaccanti e proteggere le proprie infrastrutture critiche. Inoltre, è essenziale promuovere la consapevolezza e la formazione del personale sull’importanza della sicurezza dei dati e sulle migliori pratiche da adottare, al fine di creare una cultura della sicurezza all’interno dell’organizzazione.

Con l’avvento dell’intelligenza artificiale e delle tecnologie avanzate, le organizzazioni hanno l’opportunità di potenziare ulteriormente la gestione della sicurezza dei Big Data e dei Fast Data nell’ambito dell’OSINT. Questo può avvenire attraverso l’utilizzo di algoritmi di apprendimento automatico per il rilevamento delle minacce e l’analisi predittiva, consentendo una risposta proattiva ai potenziali rischi[2].

OSINT e Big Data: Integrazione e Sicurezza

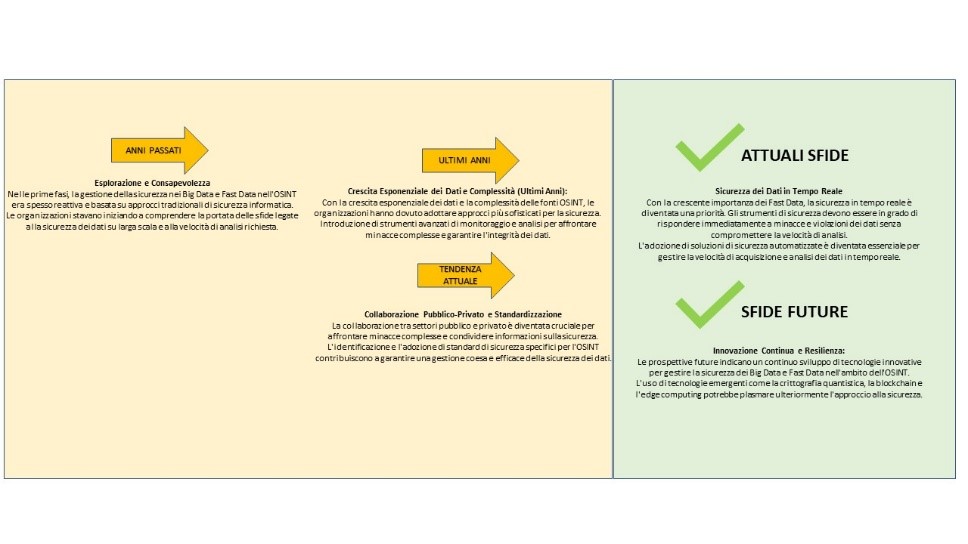

L’integrazione dei Big Data e dei Fast Data nell’ambito dell’OSINT (Open Source Intelligence) rappresenta un passaggio significativo nelle operazioni di indagine e analisi dei dati, come possiamo significativemente notare in figura 14.I Big Data consentono di gestire e analizzare grandi volumi di dati provenienti da fonti aperte, mentre i Fast Data si concentrano sulla velocità di elaborazione e sulla capacità di agire in tempo reale. Questa combinazione offre agli analisti di OSINT la possibilità di estrarre informazioni preziose e individuare tendenze e modelli altrimenti inaccessibili.

Grazie all’avanzamento tecnologico, le piattaforme di Big Data sono dotate di strumenti che utilizzano modelli di machine learning auto-miglioranti, in grado di trasformare dati non strutturati in dati strutturati e di generare intuizioni in tempo reale. Ciò accelera le indagini e consente una transizione da una posizione reattiva a una proattiva, anticipando potenziali minacce e opportunità. Inoltre, l’utilizzo di tecnologie Open Source nel campo dei Big Data, come quelle supportate dalla Apache Foundation, offre una flessibilità senza precedenti, consentendo agli utenti di personalizzare le soluzioni in base alle proprie esigenze specifiche.

Queste tecnologie sono spesso integrate con servizi di cloud computing gestiti, semplificando l’implementazione e la gestione delle infrastrutture di Big Data. L’OSINT, supportato da un ecosistema di Big Data, può portare le indagini a un livello superiore, permettendo la fusione di diverse fonti di dati e la gestione di dati storici, elementi essenziali per comprendere appieno un contesto investigativo. La capacità di elaborare e recuperare informazioni utili da dati non strutturati, come immagini, video e suoni, apre nuove possibilità nell’analisi dei dati aperti.

La principale sfida nell’adozione dei Big Data nell’OSINT è la configurazione e la gestione di un ecosistema di Big Data, che può essere complesso e richiedere risorse significative. Tuttavia, per le organizzazioni coinvolte in indagini su larga scala, lavorando in team e affrontando volumi o varietà di dati

L’integrazione dei Big Data e dei Fast Data nell’ambito dell’OSINT (Open Source Intelligence) rappresenta un passaggio significativo nelle operazioni di indagine e analisi dei dati. I Big Data consentono di gestire e analizzare grandi volumi di dati provenienti da fonti aperte, mentre i Fast Data si concentrano sulla velocità di elaborazione e sulla capacità di agire in tempo reale. Questa combinazione offre agli analisti di OSINT la possibilità di estrarre informazioni preziose e individuare tendenze e modelli altrimenti inaccessibili.

Grazie all’avanzamento tecnologico, le piattaforme di Big Data sono dotate di strumenti che utilizzano modelli di machine learning auto-miglioranti, in grado di trasformare dati non strutturati in dati strutturati e di generare intuizioni in tempo reale. Ciò accelera le indagini e consente una transizione da una posizione reattiva a una proattiva, anticipando potenziali minacce e opportunità. Inoltre, l’utilizzo di tecnologie Open Source nel campo dei Big Data, come quelle supportate dalla Apache Foundation, offre una flessibilità senza precedenti, consentendo agli utenti di personalizzare le soluzioni in base alle proprie esigenze specifiche. Queste tecnologie sono spesso integrate con servizi di cloud computing gestiti, semplificando l’implementazione e la gestione delle infrastrutture di Big Data[3].

L’OSINT, supportato da un ecosistema di Big Data, può portare le indagini a un livello superiore, permettendo la fusione di diverse fonti di dati e la gestione di dati storici, elementi essenziali per comprendere appieno un contesto investigativo. La capacità di elaborare e recuperare informazioni utili da dati non strutturati, come immagini, video e suoni, apre nuove possibilità nell’analisi dei dati aperti.

I Big Data e i Fast Data stanno ridefinendo il panorama dell’OSINT, offrendo strumenti avanzati per l’analisi dei dati aperti e la generazione di intelligence. Con il continuo espandersi del mondo dei dati, la capacità di decodificare ed utilizzare tali informazioni in modo efficace sarà sempre più cruciale per il successo delle indagini in svariati settori, dalla sicurezza nazionale alla protezione aziendale.

Nel prossimo articolo della serie, esploreremo il tema del “Rischio dei Fast Data in TikTok”, analizzando le implicazioni per la sicurezza dei dati sulla popolare piattaforma social. Per accedere alla versione integrale di questa ricerca, vi invitiamo a scaricare gratuitamente il white paper “Big e Fast Data: tra sfida per la sicurezza e privacy“. Il documento completo offre un’analisi approfondita di tutte le tematiche trattate e rappresenta una risorsa preziosa per professionisti e studiosi del settore.

Note e Biografia:

[1] Gandini, A., & Risi, E. (Eds.). (2023). Tracce digitali e ricerca sociologica: riflessioni ed esperienze di sociologia digitale. FrancoAngeli.

[2] Paoli, A. D., & Masullo, G. (2022). Digital social research: topics and methods. Italian Sociological Review, 12(7S), 617-617.

[3] Amaturo, E., & Aragona, B. (2019). Per un’epistemologia del digitale: note sull’uso di big data e computazione nella ricerca sociale. Quaderni di Sociologia, 81(81-LXIII), 71-90.

É un esperto di sicurezza informatica, con una formazione che combina conoscenze giuridiche e tecniche. Ha conseguito una laurea triennale in Operatore Giuridico di Impresa presso l’Università degli Studi de L’Aquila, seguita da una laurea magistrale in Giurisprudenza presso l’Università Telematica Pegaso. La sua formazione si arricchisce di quattro master: uno in Criminologia e Studi Forensi, uno in Programmazione e Sviluppo Backend e Frontend, un master in Cybersecurity presso l’Ethical Hacker Academy, e un master di II livello in Homeland Security presso l’Università Campus Bio-Medico di Roma.

Grazie a diverse certificazioni EIPASS, tra cui quella di Data Protection Officer (DPO/RDP), e licenze OPSWAT, ha acquisito competenze avanzate in sicurezza delle reti, protezione delle infrastrutture critiche e gestione dei dati. La sua passione per il mondo informatico e tecnologico e il costante aggiornamento professionale lo hanno reso un punto di riferimento nel settore, incluse aree emergenti come l’intelligenza artificiale.

È autore di due pubblicazioni scientifiche: “Contrasto al Terrorismo: La Normativa dell’Unione Europea” e “La Cyber Security: La Riforma Europea in Materia di Cybersicurezza ed il Cyber- Crime”, entrambe edite da Currenti Calamo.