Self-Sovereign Identity e Distributed Ledger Technology: una Rivoluzione nell’Identità Digitale

Al 22° Forum ICT Security, Igor Serraino – Independent ICT Advisor – ha trattato argomenti avanzati come l’innovazione tecnologica della blockchain, la gestione dell’identità digitale attraverso Self-Sovereign Identity (SSI) e l’applicazione della Zero Knowledge Proof (ZKP) nel suo intervento “Self-Sovereign Identity and Distributed Ledger Technology: Innovations in Digital Identity Management for Users and Machines”.

Il relatore ha esaminato i benefici della SSI, tra cui spiccano il controllo decentralizzato e autonomo sui dati personali dell’utente, nonché la maggiore sicurezza derivante dall’uso di registri distribuiti, citando, come spunti di approfondimento, varie tecnologie correlate.

È stata, in particolare, approfondita l’importante metodologia Zero Knowledge Proof, che grazie all’uso di protocolli crittografici consente di verificare la correttezza di un’informazione senza divulgare dati sensibili, esemplificandone alcuni casi d’uso in ambiti ove sia essenziale tutelare la privacy degli utenti pur potendo verificare la veridicità di una affermazione.

Self-Sovereign Identity: la gestione delle identità nel mondo digitale

Nel contesto tecnologico contemporaneo, la Self-Sovereign Identity (SSI) rappresenta una delle innovazioni più rilevanti nel panorama dell’identità digitale.

Il modello di identità digitale SSI – che sfugge a una precisa traduzione in italiano – è emblematico di una trasformazione radicale nella gestione delle identità nel mondo informatizzato, con profonde implicazioni per la privacy, la sicurezza e la capacità dell’utente di disporre e gestire ogni tipo di informazione che lo caratterizza.

Serraino ha infatti sottolineato come l’adozione della SSI non modifichi soltanto l’interazione tra individui e organizzazioni ma ridefinisca la struttura stessa delle relazioni digitali, fondandosi sui princìpi di decentralizzazione e sovranità dei dati.

Fondamenti della Self-Sovereign Identity

Per analizzare pienamente la portata della SSI, il relatore è partito dalle basi concettuali che la definiscono.

La SSI spesso è erroneamente ricondotta a modelli a database relazionali o di archiviazione strutturata secondo tipica logica CRUD: si tratta invece di un framework complesso, distribuito e rigorosamente decentralizzato, implementato tramite paradigma BlockChain, pensato per garantire l’autenticazione e la validazione dell’identità attraverso meccanismi che, ad oggi, presentano ancora un alto grado di innovazione rispetto allo stato dell’arte.

SSI impone di conferire al titolare dei dati il totale controllo sugli stessi, cruciale in un’epoca in cui la protezione delle informazioni personali è diventata una priorità a livello globale.

L’idea della centralità del controllo – con l’individuo come unico depositario dei propri dati – distingue profondamente la SSI dai tradizionali modelli di gestione delle identità.

La struttura della SSI poggia su tre pilastri essenziali:

-

Controllo e Accesso

Il primo pilastro riguarda la capacità dell’individuo di decidere autonomamente a quali informazioni condividere e con chi, nonché in quale contesto. Questo modello di gestione granulare dei dati può essere assimilato a una “cassaforte digitale” in cui l’utente ha compartimenti separati per ogni aspetto della propria identità.

-

Sicurezza e Integrità

Il secondo pilastro si riferisce all’adozione dei principi fondamentali della sicurezza informatica: confidenzialità, integrità e disponibilità (nota anche come CIA triad). L’utilizzo del paradigma BlockChain garantisce che le informazioni restino inalterate, riducendo al minimo il rischio di compromissioni.

-

Portabilità e Sovranità dei Dati

Il terzo pilastro riguarda la portabilità dei dati: nel modello SSI l’utente non è vincolato a un singolo fornitore di servizi ma può muovere le proprie credenziali tra diverse piattaforme, mantenendo comunque la sovranità e il pieno controllo sulle proprie informazioni.

Evoluzione dell’Identità Digitale

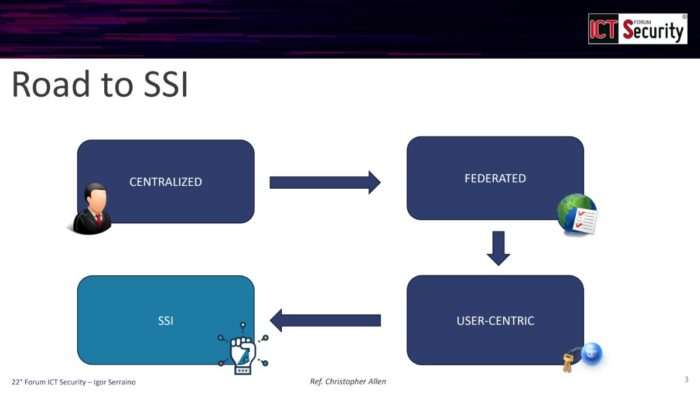

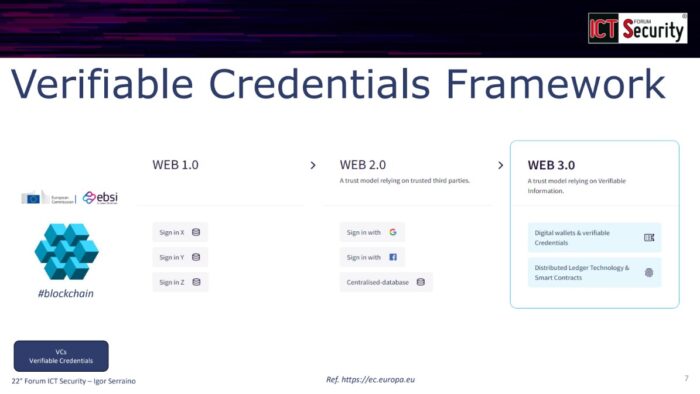

Ripercorrendo l’evoluzione che ha portato alla SSI, Serraino ha ricordato che ad oggi un’alta percentuale dei sistemi di identità digitale, soprattutto nella Pubblica Amministrazione, sono centralizzati e basati su modelli in cui un’unica autorità detiene il controllo sui dati personali degli utenti; un’architettura che presenta evidenti limiti, tra cui la vulnerabilità a violazioni di sicurezza (unico entry point) e la limitata autonomia degli utenti, nonché frammentazione informativa e complessità nell’applicazione di policies di IR e DR.

In risposta a queste criticità si è quindi sviluppato il modello federato, che consente di utilizzare le stesse credenziali per accedere a più servizi: rappresenta senza dubbio un miglioramento rispetto al modello centralizzato, ma la dipendenza da entità terze rimane un problema irrisolto. Si pensi ad esempio alla revoca da parte del fornitore di servizi, per cui l’utente vada a perdere il privilegio di accesso anche ad altre piattaforme che si basano sull’identità federata non più disponibile.

Il modello user-centric, prevedendo un maggiore controllo degli utenti sui propri dati, ha rappresentato un ulteriore passo avanti; ma non è riuscito a eliminare completamente la necessità di provider centralizzati, le identità digitali sono comunque mantenute e controllate dalle entità che forniscono i servizi di identità digitale.

La Self-Sovereign Identity idealmente risolve le varie problematiche insite negli altri modelli, introducendo decisamente il pattern della decentralizzazione, in cui il titolare dell’identità risulta l’unico responsabile e controllore delle proprie informazioni. Si realizza insomma un “contenitore di identità” i cui dati sono sotto il pieno controllo del proprietario, che può aggiornarli, eliminarli, gestirli, in base alla propria volontà.

Il Triangolo della Fiducia

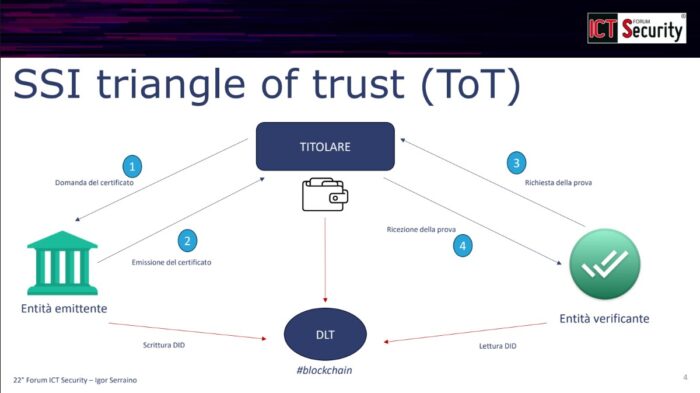

Un elemento fondamentale della SSI è il cosiddetto “Triangle of Trust” (ToT), o “Triangolo della Fiducia” – controllo, sicurezza e integrità, portabilità e sovranità – che coinvolge tre attori principali: il titolare dell’identità, l’entità emittente e l’entità verificante via VC (Verifiable Credentials).

Serraino ha evidenziato come in questo schema il titolare dell’identità possa essere un individuo, un’organizzazione o persino un dispositivo IoT, caratteristica funzionale – negli ultimi anni – anche ad esempio al contesto di Impresa 4.0 e le relative realtà operazionali delle Organizzazioni coinvolte.

In qualunque caso, l’entità emittente sarà responsabile della creazione e registrazione delle credenziali, mentre all’entità verificante spetterà validare l’informazione attraverso logiche a paradigma BlockChain.

Questo approccio garantisce un ecosistema di fiducia distribuita, eliminando la necessità di una singola autorità che autentichi e certifichi le identità a livello centralizzato, ove a supporto si trovano tecnologie algoritmiche come ZKP (Zero Knowledge Proofs) o DID (Decentralized Identifier)

Il Ruolo della Blockchain nella Self-Sovereign Identity

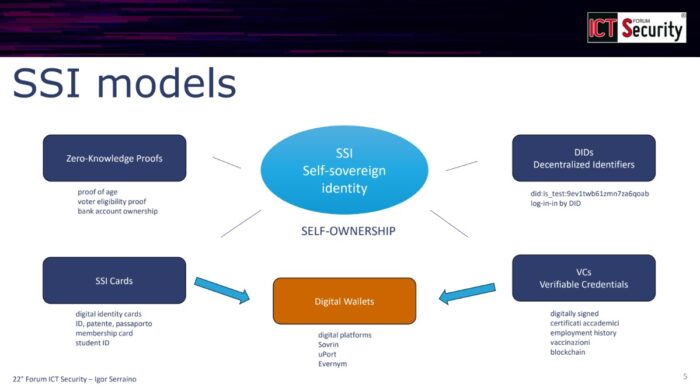

Nel paradigma SSI un ruolo cardine è rivestito dalla BlockChain: come ha ricordato Serraino, questa non va idealizzata come una sorta di database distribuito, ma piuttosto fondata su un registro immutabile (DLT) che garantisce la sicurezza e la tracciabilità delle transazioni, riducendo drasticamente la necessità di intermediari e promuovendo la fiducia tra le parti.

In tale contesto i digital wallets fungono da interfaccia utente, consentendo la gestione degli identificatori decentralizzati (DID) e delle VC credenziali verificabili; mentre le SSI cards, equivalenti digitali di documenti fisici come passaporti o patenti, sono uno strumento chiave per l’identificazione in contesti sia digitali che fisici. Si è ricordato il contesto della Pubblica Amministrazione, ove la sperimentazione della documentazione digitale, patenti e passaporti, sia già partita tramite piattaforme applicative ad hoc.

Zero Knowledge Proof: un’Innovazione Chiave

Un ulteriore avanzamento tecnologico nel contesto della SSI è rappresentato dalla Zero Knowledge Proof (ZKP). Si tratta di una famiglia di tecnologie crittografiche che permettono di dimostrare la veridicità di un’affermazione senza dover rivelare le informazioni che la riguardano. Per esempio, con le ZKP è possibile dimostrare a qualcuno di conoscere la soluzione di un complesso schema di sudoku, senza svelare nulla della soluzione stessa.

Ulteriori esempi applicativi di questa tecnologia crittografica alla base della SSI, sono nell’ambito dell’attestazione la veridicità delle informazioni senza rivelare i dettagli sottostanti: nell’esempio illustrato dal relatore, si ricava come sia possibile dimostrare di essere maggiorenni senza dover fornire la propria data di nascita. Da una prospettiva più tecnica, Serraino ha anticipato che la ZKP si sta affermando anche come strumento per ottimizzare l’efficienza computazionale rispetto ai tradizionali metodi di mining della BlockChain, rappresentando una soluzione più sostenibile e scalabile.

Applicazioni e Implicazioni della Self-Sovereign Identity

L’implementazione pratica della SSI trova nella BlockChain uno strumento fondamentale, applicando un modello informativo distribuito a supporto della validazione dell’identità in contesti complessi costituiti da più attori; in merito, il relatore ha ribadito come l’ambito di applicazione non sia solo per singoli individui ma anche per organizzazioni e dispositivi IoT ove gli aspetti di sicurezza informatica spesso passano in secondo piano, rispetto ad esigenze operative correlate al dover realizzare in tempo breve sistemi tecnologicamente innovativi e per cui le competenze sul campo sono difficili da reperire.

La BlockChain offre infatti la possibilità di fornire una prova univoca e incontrovertibile delle identità, lasciando al titolare la scelta – revocabile in qualsiasi momento – di concedere l’accesso a terze parti.

Oltre ad aumentare il controllo sui dati, questo sistema decentralizzato riduce il rischio di attacchi informatici, poiché non esiste un singolo punto di fallimento che possa essere compromesso.

Con la SSI ogni individuo diventa il vero titolare dei propri dati, eliminando la necessità di intermediari e garantendo piena sovranità sulle proprie informazioni personali.

Contesto Europeo: il Framework EBSI

Passando ad alcuni esempi concreti di applicazioni della SSI, il relatore ha citato il framework EBSI (European Blockchain Services Infrastructure), che testimonia l’impegno dell’Unione Europea nel promuovere l’adozione della SSI.

EBSI intende fornisce servizi come la notarizzazione digitale, gli audit trail e la conformità agli standard internazionali, contribuendo a rendere l’interazione tra cittadini e istituzioni più trasparente e sicura.

La SSI è infatti progettata per supportare una vasta gamma di casi d’uso, dalla gestione delle identità alla tracciabilità delle transazioni: nel contesto europeo i settori interessati includono la certificazione delle credenziali accademiche, l’implementazione dell’identità digitale europea e la condivisione attendibile dei dati nelle Pubbliche Amministrazioni.

Protocolli di Comunicazione e Sicurezza

I protocolli di comunicazione implementati nella SSI rappresentano un notevole progresso rispetto ai sistemi tradizionali, in particolare per quanto riguarda la sicurezza e la protezione dei dati.

L’autenticazione reciproca basata di identificatori decentralizzati (DID) – in cui si verifica l’identità sia del mittente che del destinatario – offre un livello di sicurezza che supera di gran lunga i protocolli standard, citando ad esempio il caso PEC di ampia diffusione, o ancora le casistiche di truffe di phishing estremamente diffuse.

La protezione dei metadati è un altro aspetto fondamentale, poiché permette di evitare che informazioni sensibili, come timestamp o indirizzi IP, possano essere utilizzate per scopi malevoli.

Il paradigma BlockChain realizza concettualmente e tecnologicamente le caratteristiche dei protocolli di sicurezza, assicurando l’integrità dei messaggi e la reale identità di entrambe le parti, garantendo che le comunicazioni non possano essere alterate durante la loro trasmissione.

Prospettive future

Le prospettive per la futura diffusione del paradigma SSI appaiono estremamente promettenti, grazie alla standardizzazione dei protocolli e all’interoperabilità tra sistemi diversi.

I più rilevanti casi d’uso citati nella presentazione hanno incluso:

- ambito pubblico – la SSI potrebbe risolvere il problema della frammentazione dei dati, consentendo una gestione più sicura delle identità e una migliore condivisione delle informazioni tra le varie entità della Pubblica Amministrazione;

- ambito sanitario – la SSI permetterebbe ai pazienti di mantenere il controllo completo dei propri dati medici, decidendo chi può accedervi e in quali circostanze, così migliorando la privacy e la qualità delle cure;

- ambito educativo – la SSI consente l’uso di credenziali verificabili per attestare titoli di studio e qualifiche accademiche, riducendo il rischio di frodi nonché semplificando il processo di verifica da parte di datori di lavoro e istituzioni.

Conclusioni

In conclusione dell’intervento il relatore ha ribadito che la Self-Sovereign Identity rappresenta un vero e proprio cambio di paradigma nella gestione delle identità digitali.

Non si tratta, infatti, soltanto di un’innovazione tecnologica ma di una trasformazione che mette l’utente al centro del proprio ecosistema digitale, garantendo sicurezza, privacy e controllo.

L’implementazione su larga scala della SSI potrebbe rivoluzionare il modo in cui interagiamo con istituzioni, aziende e altre persone, creando un futuro digitale più equo e rispettoso dei diritti individuali: la collaborazione tra governi, industria e sviluppatori sarà fondamentale per costruire un ecosistema interoperabile e sicuro entro cui realizzare appieno le potenzialità della SSI, ponendo le basi per una nuova era di sovranità digitale.

Igor Serraino è professionista IT.

Opera come analista infrastrutturale e di Open Innovation nel contesto di Impresa 4.0 fin dal 2017, in qualità di Technology Expert per una importante società di settore attiva in ambiti aziendali eterogenei e sfidanti.

Il suo portfolio professionale senior-level si consolida attraverso una decennale esperienza da analista e sviluppatore hard-skills in ambienti Java-based, con particolare riferimento alla coprogettazione e sviluppo di applicativi per la gestione finanziaria commercializzati nel mondo della Pubblica Amministrazione.

Ha all’attivo numerose attività di formazione aziendale, workshops e pubblicazioni nei contesti di Cyber Security (GDPR e ISO27001), Legal-Tech, BlockChain Architect.