5G Sicurezza e Privacy: IMSI vs SUCI Catcher – Analisi e Test Pratici 2024

Questo articolo dedicato al SUCI (Subscription Concealed Identifier) fa parte di una serie approfondita sulla sicurezza delle reti mobili di nuova generazione. Attraverso un’analisi tecnica dettagliata e test pratici condotti in laboratorio, esploriamo l’evoluzione delle tecniche di protezione dell’identità nelle reti 5G, confrontando le architetture SA e NSA.

Vulnerabilità e sicurezza nelle reti 5G: analisi pratica degli IMSI e SUCI Catcher

Nel panorama in rapida evoluzione delle telecomunicazioni, l’avvento del 5G promette una rivoluzione nelle capacità di connettività e trasmissione dati. Tuttavia, questa innovazione porta con sé nuove sfide in termini di sicurezza e privacy. Questo capitolo esplora in profondità le vulnerabilità delle reti 5G, con particolare attenzione alle tecniche di intercettazione come gli IMSI e SUCI Catcher.

Attraverso un’analisi tecnica e un caso studio pratico condotto in laboratorio, esamineremo le implicazioni di queste tecnologie per la privacy degli utenti e la sicurezza delle reti. Dalla simulazione di una torre cellulare 4G per indurre connessioni da dispositivi 5G NSA, alle sfide poste dal 5G SA con l’introduzione del SUCI, questo articolo offre una panoramica completa delle attuali minacce e delle contromisure in sviluppo.

Esploreremo inoltre le differenze cruciali tra le architetture 5G NSA e SA, evidenziando come queste influenzino la sicurezza delle comunicazioni mobili. Questa analisi è essenziale per professionisti della sicurezza informatica, sviluppatori di reti mobili e decisori politici impegnati nella regolamentazione delle tecnologie di comunicazione di nuova generazione.

Caso reale di un test effettuato in laboratorio

1. Problemi di privacy

Gli IMSI Catcher sollevano gravi preoccupazioni per la privacy:

- Senza Consenso: La maggior parte degli utenti non è consapevole di essere sorvegliata e non ha dato il consenso per la raccolta dei propri dati.

- Dati Sensibili: Gli IMSI Catcher possono intercettare dati sensibili come messaggi privati, dettagli di contatti e informazioni di localizzazione.

2. Implicazioni legali

L’uso degli IMSI Catcher è regolamentato in molti paesi, ma le leggi variano notevolmente:

- Autorizzazione Legale: In alcune giurisdizioni, le forze dell’ordine devono ottenere un mandato per usare un IMSI Catcher.

- Regolamentazione: Alcuni paesi hanno regolamenti specifici per limitare l’uso e prevenire gli abusi di questi dispositivi.

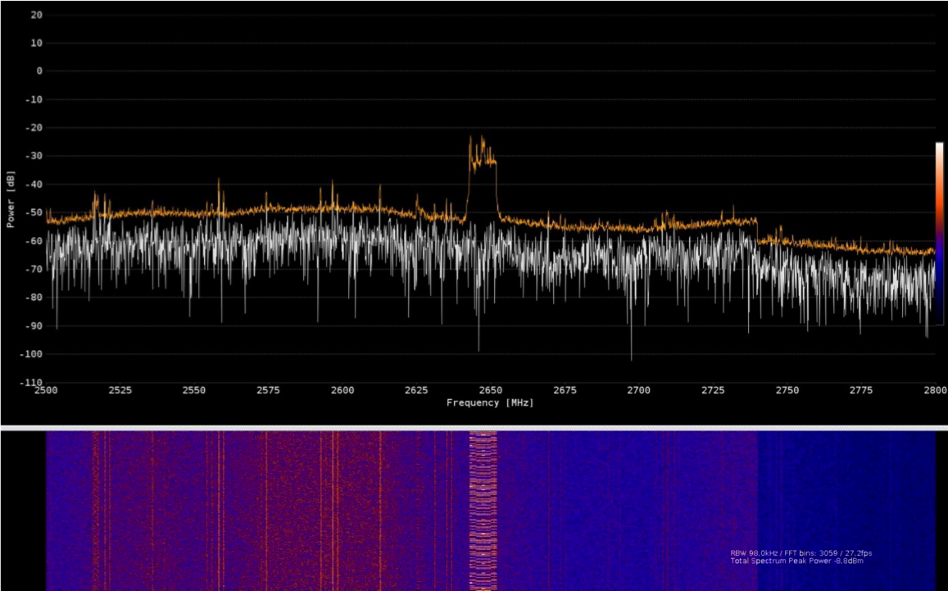

Il nostro test è stato quello di simulare la creazione di una torre cellulare (nel nostro caso impostata su frequenze portanti 4g) per indurre il telefono vittima (connesso a rete 5G NSA) a rivelare il suo identificativo. L’architettura della nostra torre cellulare è stata costruita seguendo progetti liberamente disponibili come Srsran utilizzando schede SDR Ettus b200 per l’elaborazione e la gestione dei segnali delle comunicazioni in digitale attraverso il PC.

Di seguito mostriamo come in termini di segnale viene vista la nostra torre cellulare.

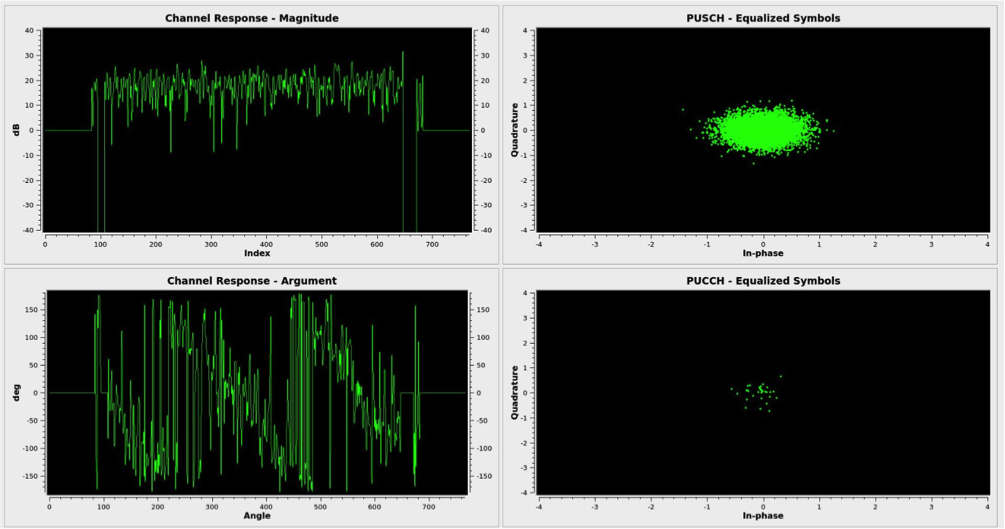

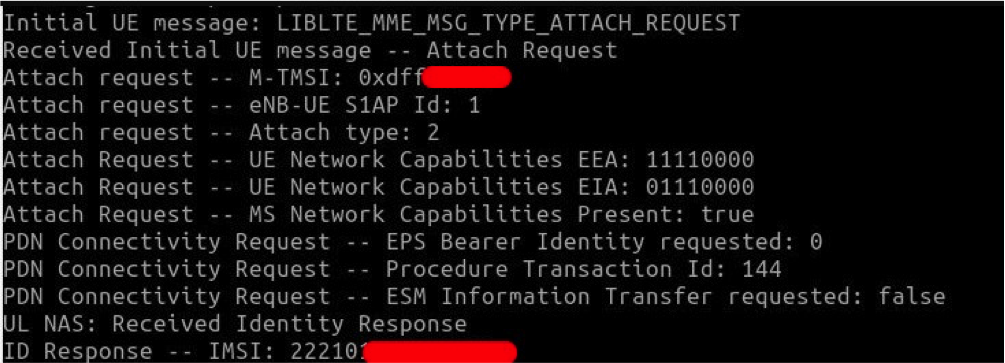

Come descritto in precedenza quando il telefono ha rilevato il segnale della nostra rete cellulare ha tentato la connessione alla BTS rivelando in chiaro il suo IMSI (identificativo SIM).

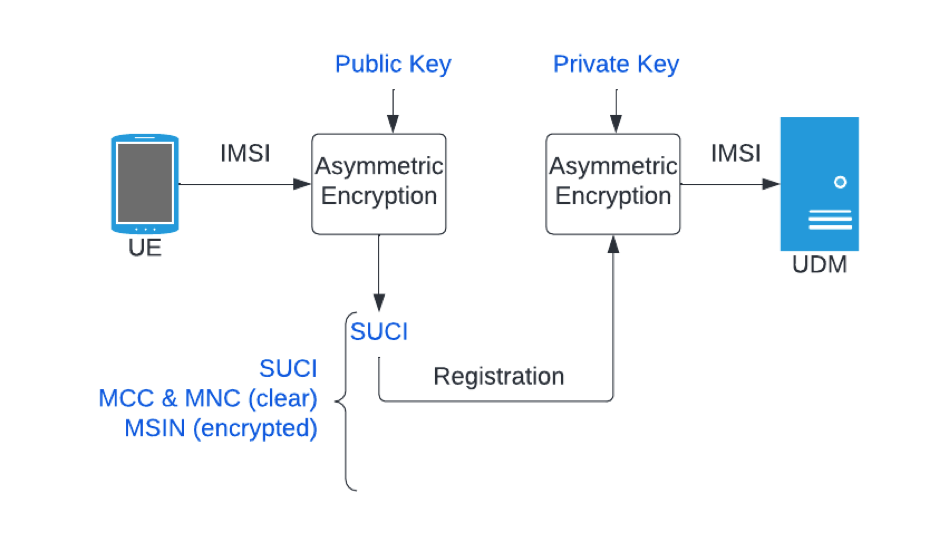

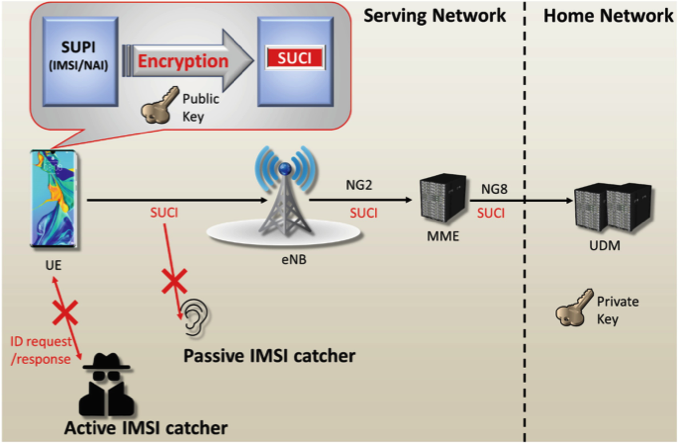

Nel caso in cui il telefono mobile vittima (UE) sia connesso tramite rete 5g SA (nuova generazione) la tecnologia “protegge” l’utente dal rivelare identificativo della SIM. Questo è stato possibile con l’introduzione del SUCI. Una delle principali innovazioni del 5G è l’uso di identità temporanee (SUCI – Subscription Concealed Identifier) al posto degli IMSI (International Mobile Subscriber Identity) durante la comunicazione iniziale. Questo significa che l’IMSI effettivo non viene mai trasmesso in chiaro, rendendo più difficile per un IMSI catcher identificare e tracciare gli utenti.

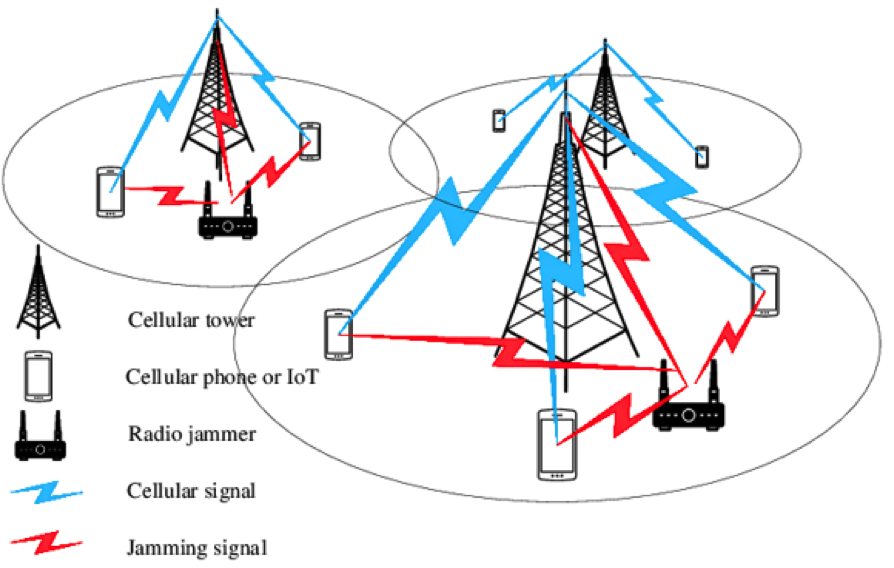

Gli attacchi ad una rete di nuova generazione sono sempre possibili attraverso il jamming.

Il jamming è una tecnica utilizzata per interferire con le comunicazioni radio, e può essere sfruttata per forzare un dispositivo a passare da una rete più sicura (come il 5G) a una meno sicura (come il 2G o il 3G), dove è più facile utilizzare un IMSI catcher. Questa tecnica è nota come “downgrade attack”. Ecco come funziona:

Come Funziona un Downgrade Attack con Jamming

Interferenza del Segnale 5G:

- L’attaccante utilizza un dispositivo di jamming per disturbare il segnale 5G in un’area specifica. Questo rende difficile, se non impossibile, per i dispositivi connettersi alla rete 5G.

Connessione Forzata a Reti Legacy:

- Con il segnale 5G disturbato, i dispositivi tenteranno di connettersi a reti di fallback come 4G, 3G o addirittura 2G, che sono meno sicure e più vulnerabili agli attacchi IMSI catcher.

Intercettazione delle Comunicazioni:

- Una volta che il dispositivo si è connesso a una rete meno sicura, l’attaccante può utilizzare un IMSI catcher per intercettare le comunicazioni, raccogliere dati e identificare l’utente.

Nel nostro caso abbiamo potuto mettere in atto l’attacco attraverso l’utilizzo di un jammer software liberamente reperibile su Github.

Differenza 5g SA-NSA

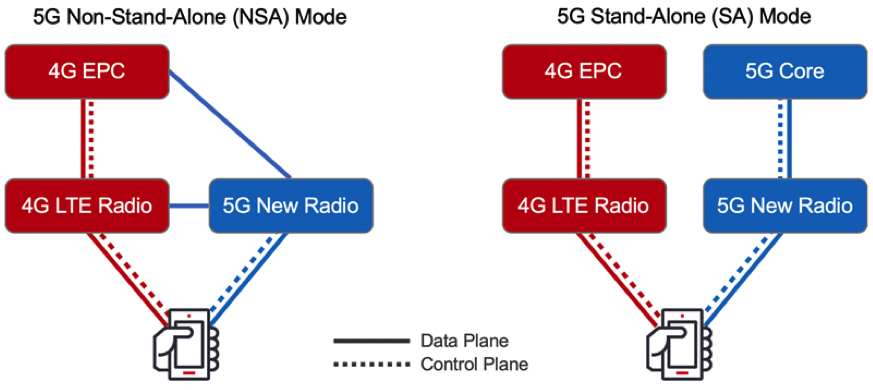

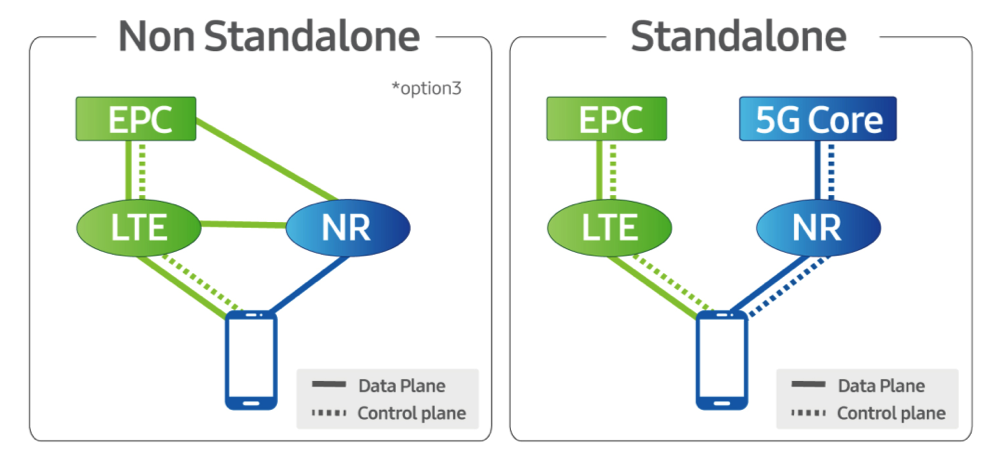

5G NSA (Non-Standalone)

Il 5G Non-Standalone è un’architettura che utilizza l’infrastruttura di rete 4G LTE esistente per gestire la maggior parte delle funzioni di controllo, mentre la nuova tecnologia 5G è utilizzata principalmente per migliorare la capacità e la velocità della trasmissione dati. In pratica, il 5G NSA combina le risorse del 4G e del 5G per fornire un’esperienza migliorata agli utenti.

Caratteristiche:

- Dipendenza dal 4G: La rete 4G LTE gestisce il controllo della rete (segnalazione), mentre il 5G viene utilizzato per il traffico dati.

- Implementazione Rapida: Le reti 5G NSA possono essere implementate più rapidamente e con costi inferiori rispetto al 5G SA, poiché sfruttano l’infrastruttura 4G esistente.

5G SA (Standalone)

Descrizione:

Il 5G Standalone è un’architettura di rete completamente indipendente che utilizza un’infrastruttura 5G end-to-end, senza dipendere dalla rete 4G LTE. Questo approccio consente di sfruttare appieno tutte le funzionalità e i vantaggi della tecnologia 5G.

Caratteristiche:

- Indipendenza dal 4G: La rete 5G gestisce sia il controllo della rete (segnalazione) che il traffico dati, senza necessità di appoggiarsi al 4G.

- Nuova Infrastruttura: Richiede un’infrastruttura di rete completamente nuova, inclusi nuovi core network, stazioni base e dispositivi compatibili con il 5G SA.

Nonostante i progressi in termini di sviluppo nella diffusione della nuova tecnologia 5g SA (i provider stanno investendo già dal 2019 nell’aggiornamento dell’infrastruttura) ancora oggi sono presenti problematiche in termini di sicurezza e privacy per gli utenti connessi alla rete telefonica, questo perché le vecchie tecnologie devono coesistere con le nuove rendendo quindi la rete più vulnerabile. Il SUCI ha introdotto sicuramente un grado di protezione maggiore riguardo la privacy degli utenti ma non ha escluso del tutto gli attacchi.

Nonostante i progressi in termini di sviluppo nella diffusione della nuova tecnologia 5g SA (i provider stanno investendo già dal 2019 nell’aggiornamento dell’infrastruttura) ancora oggi sono presenti problematiche in termini di sicurezza e privacy per gli utenti connessi alla rete telefonica, questo perché le vecchie tecnologie devono coesistere con le nuove rendendo quindi la rete più vulnerabile. Il SUCI ha introdotto sicuramente un grado di protezione maggiore riguardo la privacy degli utenti ma non ha escluso del tutto gli attacchi.

Cosa significano i termini “SUPI” e “SUCI” e a cosa servono

Nella tecnologia 5G, i termini “SUPI” e “SUCI” sono importanti concetti legati all’identificazione degli utenti e alla protezione della loro privacy. Ecco una spiegazione delle loro differenze e dei loro usi:

SUPI (Subscription Permanent Identifier)

Il SUPI è un identificatore permanente e unico assegnato a ciascun utente di un servizio 5G. Funziona in modo simile all’IMSI (International Mobile Subscriber Identity) utilizzato nelle reti 4G e precedenti. Il SUPI viene utilizzato principalmente per identificare in modo univoco l’abbonato nel database dell’operatore di rete.

Caratteristiche del SUPI:

- Unicità: Ogni SUPI è unico per ogni utente.

- Permanenza: Non cambia durante la durata dell’abbonamento dell’utente.

- Formato: Solitamente, il SUPI è un numero molto lungo che include il Mobile Network Code (MNC) e il Mobile Country Code (MCC), tra le altre informazioni.

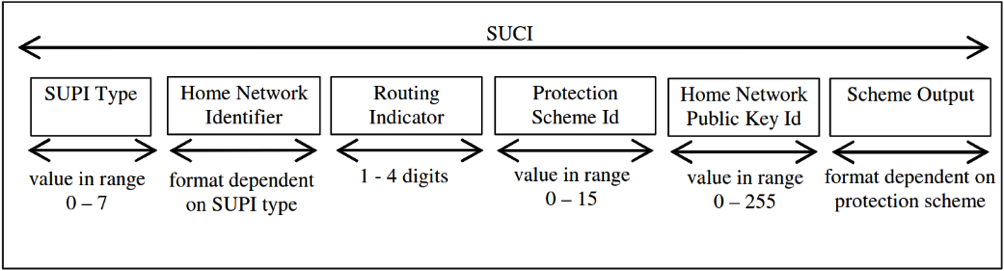

SUCI (Subscription Concealed Identifier)

Il SUCI è una versione criptata del SUPI, utilizzata per proteggere la privacy degli utenti quando i dati vengono trasmessi sulla rete. L’idea alla base del SUCI è di evitare che il SUPI venga trasmesso in chiaro sulla rete, prevenendo così il tracciamento e la sorveglianza non autorizzati.

Caratteristiche del SUCI:

- Protezione della privacy: Cripta il SUPI per garantire che non possa essere facilmente intercettato e utilizzato per scopi malevoli.

- Uso temporaneo: Il SUCI viene generato e utilizzato solo temporaneamente durante la trasmissione dei dati.

- Generazione: Il SUCI è generato utilizzando algoritmi di crittografia, combinando il SUPI con una chiave pubblica dell’operatore di rete.

Differenze principali tra SUPI e SUCI:

- Permanenza: Il SUPI è un identificatore permanente e unico, mentre il SUCI è una versione temporanea e criptata del SUPI.

- Utilizzo: Il SUPI viene utilizzato internamente dall’operatore per identificare l’utente, mentre il SUCI viene utilizzato per proteggere l’identità dell’utente durante le comunicazioni di rete.

- Privacy: Il SUPI, se trasmesso in chiaro, può compromettere la privacy dell’utente, mentre il SUCI protegge la privacy criptando il SUPI.

Che succede se un attaccante riproduce quello che viene ridefinito come SUCI Catcher (IMSI Catcher 5g)?

Che succede se un attaccante riproduce quello che viene ridefinito come SUCI Catcher (IMSI Catcher 5g)?

Informazioni Potenzialmente Ottenibili da un SUCI Catcher

1. SUCI (Subscription Concealed Identifier):

- Il SUCI è una versione criptata dell’IMSI (International Mobile Subscriber Identity). Intercettando il SUCI, un attaccante potrebbe tentare di decifrarlo per ottenere l’IMSI reale.

2. Metadati della Comunicazione:

- Anche se il contenuto della comunicazione è criptato, un SUCI Catcher potrebbe raccogliere metadati come la frequenza delle comunicazioni, i tempi di trasmissione, la durata delle connessioni, e i pattern di traffico.

3. Informazioni di Posizionamento:

- Un SUCI Catcher può essere utilizzato per triangolare la posizione di un dispositivo basandosi sulla potenza del segnale e sulla direzione delle comunicazioni. Questo può rivelare la posizione fisica dell’utente.

4. Tipi di Dispositivi e Modelli di Utilizzo:

- Analizzando i SUCI e i metadati associati, un attaccante potrebbe dedurre il tipo di dispositivo utilizzato (ad esempio, marca e modello) e i modelli di utilizzo dell’utente.

Potenziali Utilizzi delle Informazioni Ottenute

1. Tracciamento e Sorveglianza:

- Ottenere il SUCI e i metadati associati può permettere agli attaccanti di tracciare i movimenti e le attività degli utenti. Questo è particolarmente rilevante per la sorveglianza di individui specifici.

2. Profilazione degli Utenti:

- Raccolta di informazioni dettagliate sui modelli di utilizzo e sui dispositivi può essere utilizzata per creare profili degli utenti. Questi profili possono includere informazioni su comportamenti, preferenze e routine.

3. Intercettazione di Comunicazioni Future:

- Se un attaccante riesce a decifrare il SUCI e ottenere l’IMSI, potrebbe utilizzare queste informazioni per future intercettazioni di comunicazioni o per eseguire attacchi di spoofing o di frode.

4. Abusi di Sicurezza e Frodi:

- Le informazioni ottenute potrebbero essere utilizzate per impersonare l’utente o per eseguire altre forme di frode, come il furto di identità o l’accesso non autorizzato ai servizi mobili dell’utente.

Conclusioni

La nostra analisi dettagliata delle vulnerabilità nelle reti 5G, con particolare focus sugli IMSI e SUCI Catcher, rivela un panorama di sicurezza complesso e in continua evoluzione. Mentre l’introduzione del SUCI nel 5G SA rappresenta un significativo passo avanti nella protezione della privacy degli utenti, la coesistenza con tecnologie legacy mantiene aperte alcune vulnerabilità.

Gli attacchi di downgrade e le tecniche di jamming dimostrano che la sicurezza delle reti 5G richiede un approccio olistico e multistrato. Le implicazioni di questa ricerca sono profonde per l’industria delle telecomunicazioni, i regolatori e gli utenti finali.

È evidente che la transizione completa alle reti 5G SA e l’implementazione universale di protocolli di sicurezza avanzati sono cruciali per mitigare le vulnerabilità attuali. Tuttavia, questo processo richiederà tempo e investimenti significativi. Guardando al futuro, è imperativo che lo sviluppo delle tecnologie di comunicazione mobile proceda di pari passo con l’evoluzione delle strategie di sicurezza.

Ciò include non solo miglioramenti tecnici, ma anche una maggiore consapevolezza e formazione degli utenti, nonché quadri normativi aggiornati per affrontare le nuove sfide di privacy e sicurezza. In ultima analisi, la sicurezza nel 5G è un obiettivo in movimento, che richiede una collaborazione continua tra ricercatori, sviluppatori e autorità di regolamentazione.

Solo attraverso questo sforzo congiunto possiamo sperare di realizzare il pieno potenziale del 5G, garantendo al contempo la protezione dei dati e la privacy degli utenti in un mondo sempre più connesso.

In questa approfondita analisi, abbiamo esplorato il ruolo cruciale del SUCI nel rafforzamento della sicurezza delle reti 5G, evidenziando come questa innovazione tecnologica rappresenti un significativo passo avanti nella protezione della privacy degli utenti.

Per una visione ancora più approfondita delle sfide future che ci attendono, vi invitiamo a leggere il prossimo articolo della serie dedicato alla “Sicurezza 5G: Sfide e Soluzioni per il 2025”, dove esploreremo le prospettive e le minacce emergenti nel panorama della cybersecurity mobile. Per accedere a un’analisi completa e dettagliata di queste tematiche, vi suggeriamo di scaricare contenuto integrale “Rete 5G – Sicurezza, Innovazione e Sfide Future”

di Stefano Savo e Stefano Cangiano, una risorsa fondamentale per comprendere appieno le sfide e le opportunità nella sicurezza delle reti di nuova generazione.