Guida per lo svolgimento della valutazione d’impatto sulla protezione dei dati (DPIA) – Parte III

Segue dalla seconda parte

3. Come valutare la necessità dello svolgimento della DPIA: la FASE 0

La prima fase operativa, indicata nel seguito come Fase 0 del processo della DPIA, è rappresentata dalla decisione che il Titolare deve assumere a riguardo della necessità, o meno, di svolgere una DPIA per un trattamento specifico.

3.1 Fase 0 della DPIA

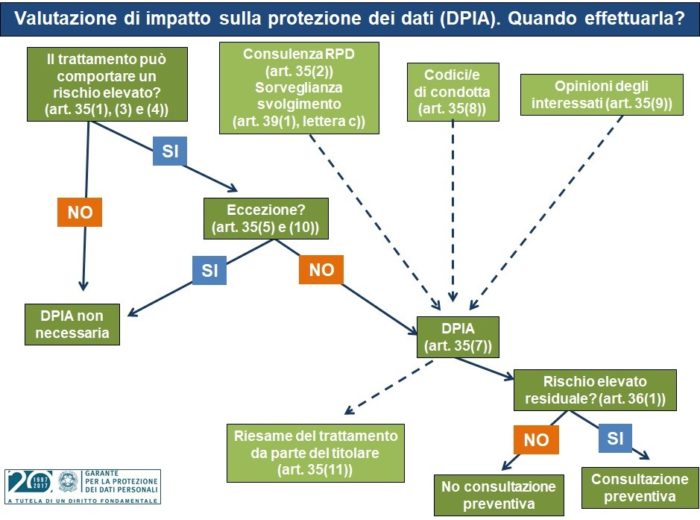

Nella fig.3.1 è mostrato lo schema del flusso logico proposto dal Garante nazionale sullo svolgimento della DPIA. La FASE 0 indicata nella fig.2.1 precedente coincide con le prime due domande proposte nel flusso logico di fig.3.1 riguardo – per la prima domanda – alla possibilità di rischio elevato per il trattamento e – per la seconda domanda – alle eccezioni per l’esclusione della DPIA.

Le due domande poste all’inizio del flusso logico sono tra loro indipendenti ed è dunque possibile scegliere liberamente l’ordine in cui affrontarle, pur mantenendo la loro stretta consecutività.

Immaginando che il trattamento considerato non faccia parte delle ‘eccezioni’ (vedi par.2.10 precedente) resta da dirimere unicamente se (seconda domanda in questo caso) il trattamento ‘può comportare un rischio elevato’.

Come dettagliato in par.2.7, utilizzeremo per questa pre-analisi un questionario di screening, in modo da decidere con un approccio sufficientemente analitico ma al contempo rapido, se sia necessaria o meno la DPIA completa per quel trattamento.

Sulla base dell’analisi condotta nel par.2.8, in cui si sono stati elencati e descritti assieme alle prime tre tipologie estremamente generali indicate dalla norma anche quelle individuate dal Garante Italiano [Gar2], dal Gruppo di Lavoro europeo Art.29 [UI1] e dal Garante UK ICO [ICO1], si è predisposto il questionario di screening proposto in Appendice A di questo documento.

Basterà, per il Titolare e per gli esperti da lui indicati per la valutazione della DPIA, rispondere alle domande del questionario relativamente ad ogni trattamento effettuato.

Nel caso in cui:

e) per la Sezione A del questionario di screening si raccolga almeno una risposta ‘Sì’, indipendentemente dalle risposte della Sezione B, viene raccomandato di svolgere la DPIA nella sua completezza;

f) non siano raccolte risposte ‘Sì’ nella Sezione A del questionario di screening ma si raccolgano almeno due risposte ‘Sì’ nella Sezione B, viene raccomandato di svolgere la DPIA nella sua completezza;

g) non siano raccolte risposte ‘Sì’ nella Sezione A del questionario di screening ma si raccolga una sola risposta ‘Sì’ nella Sezione B, viene raccomandato di valutare assieme al DPO la necessità di svolgere la DPIA nella sua completezza.

Nel caso in cui le risposte al questionario siano state tutte ‘No’ si può ragionevole concludere che il trattamento pre-analizzato non è caratterizzato da “rischio elevato” per i diritti e le libertà delle persone fisiche e quindi può essere conclusa la Fase 0 dell’analisi senza ulteriori valutazioni relative alla DPIA.

Importante – Resta comunque valida l’affermazione generale riportata in varie sedi nazionali ed internazionali che, in caso di dubbio da parte del Titolare sul livello di rischio da assegnare in fase di analisi preliminare, venga deciso di svolgere comunque la DPIA nella sua interezza.

4. Come condurre una DPIA

In questo Cap.4 si descrive in dettaglio come svolgere la DPIA una volta accertato nella FASE 0 di trovarsi di fronte ad un trattamento che ‘può presentare un rischio elevato’.

La descrizione segue le FASI in cui è stata strutturata la DPIA (fig.2.1), a partire dalla FASE 1 fino a completare il ciclo con la descrizione della FASE 7.

4.1 FASE 1: descrizione del trattamento

Nella FASE 1 (Regolamento, Art.35, punto 7, comma a) è necessario descrivere come e perché il Titolare utilizzerà i dati personali relativi al Trattamento.

La descrizione si deve soffermare su: “la natura, l’ambito di applicazione, il contesto e le finalità del trattamento” (Considerando 90).

In Appendice B è proposta una Scheda DPIA relativa a questa FASE. I temi da trattare sono nel seguito descritti attraverso una serie di possibili domande.

Descrizione del trattamento

Per le finalità del trattamento rispondere sinteticamente, tipicamente, a queste domande:

- Quali sono le finalità del trattamento?

- Quali sono gli eventuali interessi legittimi e le basi legali connesse al trattamento?

- Che vantaggio/benefici traggono gli individui coinvolti nel trattamento?

- Quali benefici induce il trattamento sull’organizzazione?

- Quali benefici induce il trattamento sulla società?

Per la natura del trattamento rispondere, tipicamente, a queste domande:

- Come sono raccolti i dati?

- Come vengono gestiti?

- Come vengono conservati?

- Come vengono usati i dati?

- Chi ha accesso ai dati?

- Con chi vengono, eventualmente, condivisi i dati?

- Qual è il periodo di conservazione dal dato?

- Come si chiude il ciclo di vita del dato a termine del periodo di conservazione?

- Si prevede l’intervento della figura del Responsabile del trattamento?

- Quali sono le misure di sicurezza organizzativa/procedurale messe in atto?

- Quali sono le misure di sicurezza tecniche messe in atto?

- Si utilizzano nuove tecnologie per il trattamento?

- Si utilizzano nuovi metodi di trattamento del dato?

- Quali criteri di screening sono stati adottati nell’analisi preliminare (FASE 0)?

Per l’ambito di applicazione del trattamento rispondere, tipicamente, a queste domande:

- Che tipo di dati personali vengono raccolti nel trattamento?

- Si trattano anche dati appartenenti dalla Categorie Particolari (Art.9)? Quali?

- A quanto ammonta il numero delle persone gestite nel trattamento?

- Il trattamento è allargato anche a bambini e categorie vulnerabili?

- Qual è la frequenza di trattamento del dato?

- Quanto dura un processo ordinario di accesso al dato?

- Quale area geografica è coperta?

- Dove sono conservati fisicamente i dati?

Per il contesto del trattamento rispondere, tipicamente, a queste domande:

- Qual è la relazione tra il Titolare e le persone soggette al trattamento?

- Quali sono le responsabilità connesse al trattamento?

- Qual è il grado di controllo che le persone possono esercitare suoi propri dati personali?

- Ci sono esperienze pregresse di questo stesso tipo di trattamento?

- Il trattamento fa riferimento a codici di condotta approvati e/o è soggetto a certificazione di terza parte?

- Che uso della tecnologia si fa nel trattamento?

- Quanti e quali risorse tecnologiche vengono impiegate?

- Quante sono le risorse umane impiegate nel trattamento? Che caratteristiche professionali hanno tali risorse umane?

Riferimenti al Regolamento per approfondimenti

Art.35 (punto 7, a) e Considerando 84, 90, 94

4.2 FASE 2: consultazione degli interessati al trattamento

In questa FASE (Regolamento Art.35, punto 2 e 9) è necessario descrivere come il Titolare abbia coinvolto o abbia intenzione di coinvolgere con consultazioni gli interessati al trattamento (o i loro rappresentanti) e altre figure chiave della valutazione quali il DPO, il Responsabile della Sicurezza Informatica, il Responsabile dell’IT, esperti in vari settori, …

Se il Titolare decide di non ricorrere alla consultazione degli interessati deve motivare in questa parte dell’analisi la scelta, mostrando come tale scelta possa, ad esempio, condizionare la sicurezza dell’ente o comprometterne la mission, oppure come essa risulti sproporzionata o impraticabile.

In Appendice C è proposta una Scheda DPIA relativa alla FASE 2. L’analisi va svolta in questa fase tenendo in conto le seguenti considerazioni:

- se la DPIA riguarda il trattamento dei dati personali di contatti esistenti (per esempio i dipendenti esistenti), è necessario realizzare una consultazione sul trattamento effettuato per cercare di raccogliere il punto di vista di queste persone o dei loro rappresentanti;

- se la DPIA si concentra su un trattamento di dati personali di individui che non sono ancora stati identificati, potrebbe essere necessario effettuare un processo pubblico di consultazione o ricerca mirata. Questo potrebbe assumere la forma di una indagine su una certa fascia demografica oppure la forma di una campagna su gruppi specifici di individui che hanno qualche affinità, per esempio per aspetti professionali, con la tipologia di individui da trattare;

- se la decisione sulla DPIA assunte dal Titolare risultassero in contrasto con le opinioni raccolte nella consultazione, sarà necessario documentare i motivi che hanno indotto ad ignorare le opinioni raccolte;

- è certamente utile poter consultare, oltre al DPO, tutte le parti interessate interne dell’organizzazione che hanno responsabilità particolari che possono ricadere nella protezione dei dati: ad esempio il Responsabile della Sicurezza Informatica, il Responsabile dell’IT, esperti in vari settori;

- in alcuni casi particolarmente complessi potrà essere necessario consultare anche il Garante Privacy nazionale al fine di completare la DPIA. In questa azione, il Titolare sarà supportato dal DPO.

Riferimenti al Regolamento per approfondimenti

Art.35 (punti 2 e 9)

Articolo a cura di Marco Carbonelli

Marco Carbonelli si è laureato in Ingegneria elettronica presso l’Università di Roma Sapienza, diplomato presso la Scuola Superiore di Specializzazione post-laurea in TLC del Ministero delle Comunicazioni ed è in possesso del titolo di Master internazionale di II livello (Università di Roma Tor Vergata) in "Protection against CBRNe events".

È, inoltre, qualificato esperto NBC presso la Scuola Interforze NBC di Rieti, esperto di Risk Management, ICT security, protezione delle infrastrutture critiche, gestione delle crisi e delle emergenze di protezione civile. Ha svolto per vent'anni l’attività di ricercatore nel settore delle TLC e poi dell’ICT; opera dal 2006 nella Pubblica Amministrazione centrale, dal 2012 ricopre nell’Organo Centrale di Sicurezza della PCM il ruolo di funzionario alla Sicurezza CIS (Communication and Information System), con ulteriori incarichi anche nei settori dell’anticorruzione e della protezione dei dati personali della PCM. Ha pubblicato oltre 150 articoli tecnici in ambito nazionale e internazionale ed è docente, presso l’Università di Tor Vergata di Roma, nei Master Internazionali di I e II livello “Protection against CBRNe events” di Ingegneria Industriale e nel Master AntiCorruzione del Dipartimento di Economia e Finanza.