Le sfide della Cyber Security e le risposte dell’Unione Europea: il ruolo chiave della ricerca

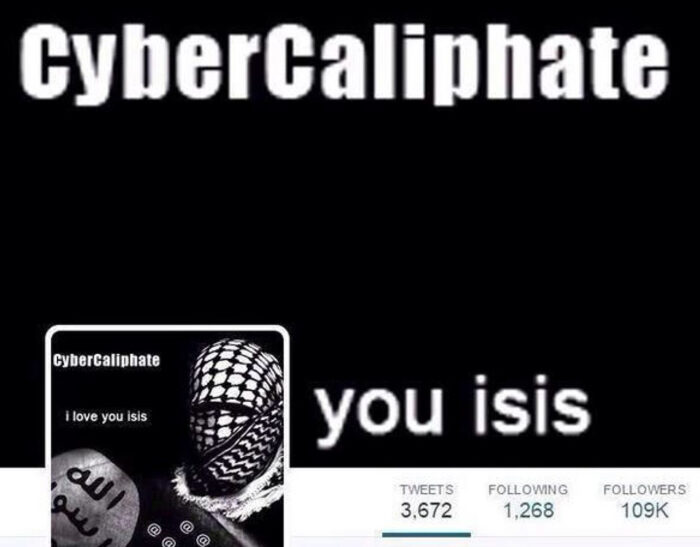

Quello della cyber security è un settore in fortissima espansione. Il motivo è semplice: aumentano in maniera esponenziale le minacce provenienti dal cyber spazio e, fortunatamente, aumenta anche la consapevolezza da parte dei decision-maker, siano essi del pubblico o del privato, riguardo i rischi derivanti da tali minacce. Il fenomeno, d’altronde, difficilmente potrebbe essere ignorato….