-

Crittografia post-quantistica: il primo segreto senza custode

La crittografia post-quantistica crea il primo segreto senza custode: nessuno lo viola, lo apre il tempo. Fiducia, confessione e oblio non reggono più.

-

Vulnerabilità Veeam Backup: una RCE critica espone l’ultima linea anti-ransomware

Vulnerabilità Veeam CVE-2026-44963 (CVSS 9,4): una RCE espone i server di backup uniti a dominio. Patch nella build 12.3.2.4854, da applicare subito.

-

Migrazione post-quantum cryptography (PQC): guida per le imprese alla transizione post-quantum

Gli standard PQC ci sono e la minaccia harvest now, decrypt later è già attiva. Come impostare l’inventario crittografico, la crypto-agility e una migrazione ibrida ordinata.

-

Zero-day nelle VPN Check Point: CISA impone la patch in tre giorni mentre Qilin sfrutta la falla

Zero-day Check Point CVE-2026-50751 (CVSS 9,3) sfruttato da Qilin: CISA impone la patch alle agenzie federali entro l’11 giugno.

-

Il worm Miasma colpisce Microsoft: quando il malware si esegue aprendo il repository nell’IDE con l’AI

Il worm Miasma compromette 73 repository Microsoft su GitHub: il malware si esegue aprendo il progetto in Claude Code, Cursor o VS Code.

-

Riforma ENISA: l’agenzia europea diventa il braccio operativo della cyber UE

La riforma ENISA al Consiglio UE del 9 giugno: mandato operativo, allerte precoci, database delle vulnerabilità e budget in crescita di oltre il 75 per cento.

-

Securing the Engine: vulnerabilità emergenti nelle architetture AI aziendali

Per anni l’intelligenza artificiale è stata raccontata quasi esclusivamente come acceleratore di produttività: automazione dei processi, assistenti virtuali, analisi documentale, supporto al customer care, generazione di codice, sintesi di informazioni e aumento dell’efficienza operativa. Questa narrazione è corretta, ma incompleta. Architetture AI aziendali: i rischi che si possono ignorare Quando l’AI entra nei processi aziendali,…

-

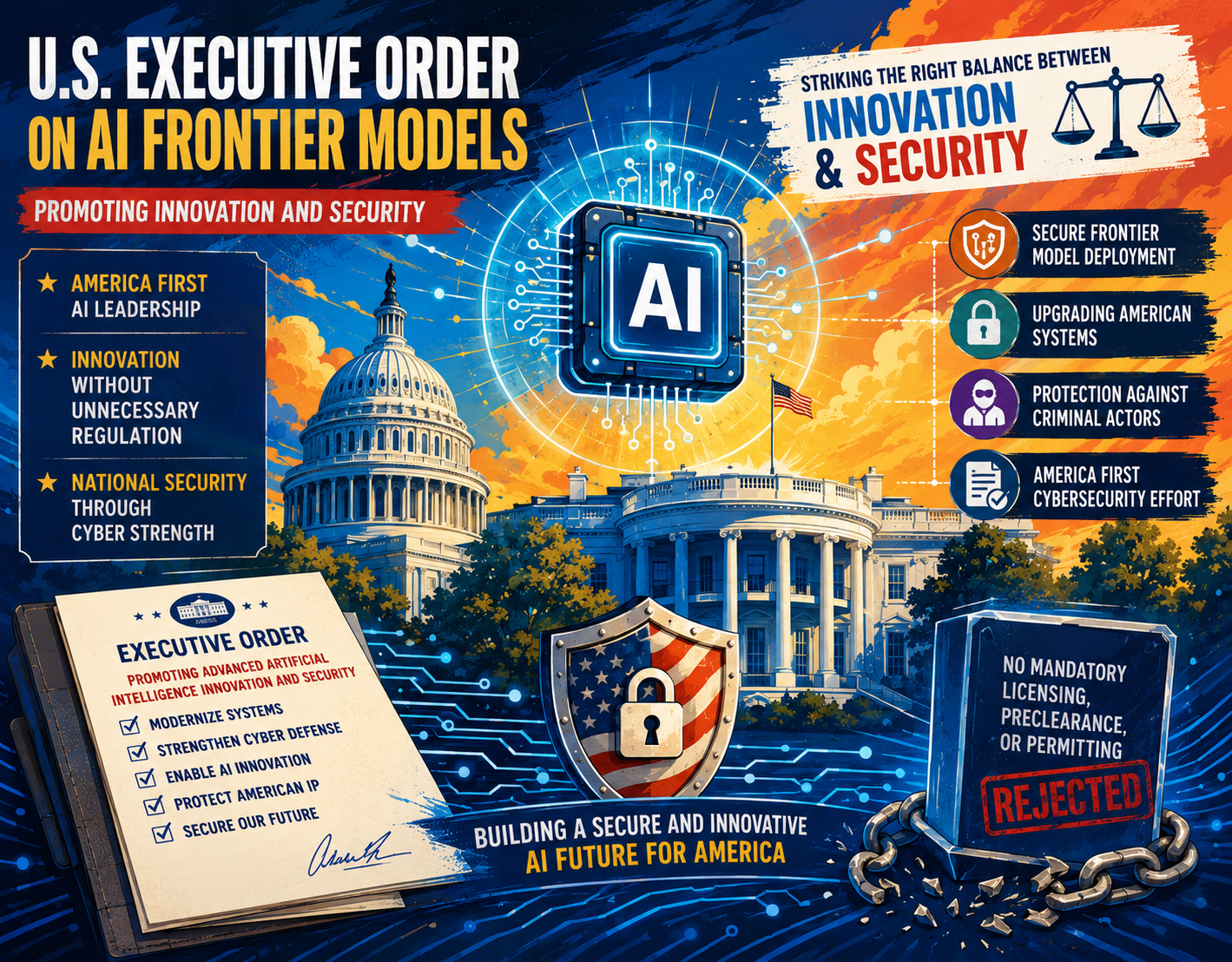

Regolamentazione dell’intelligenza artificiale, un nuovo ordine esecutivo sui “modelli di frontiera”

La regolamentazione dell’intelligenza artificiale continua ad affermarsi come il tema più caldo nelle agende politiche delle potenze globali. Una settimana fa – il 2 giugno 2026 – il governo statunitense a guida Donald Trump ha infatti approvato e diffuso un nuovo Executive Order dedicato all’AI, dal titolo “Promoting Advanced Artificial Intelligence Innovation and Security“. Va…

-

Secure Boot: la scadenza dei certificati del 2026 e cosa fare prima

A fine giugno 2026 scadono i certificati Secure Boot del 2011. I dispositivi non aggiornati restano esposti alle minacce di avvio: cosa fare entro il Patch Tuesday del 9 giugno.

-

NIS2 e D.Lgs. 138/2024: stato del recepimento e adempimenti 2026

Notifica incidenti gia operativa, misure di base entro ottobre, ispezioni in arrivo: il punto sugli adempimenti NIS2 in Italia alla luce delle ultime determinazioni ACN.